L'éditeur de solutions de sécurité met sur le marché un outil open source de tests des environnements Kubernetes.

L’équipe du CyberArk Labs a développé un nouvel outil open source, nommé Kubesploit, pour tester le niveau de protection des environnements Kubernetes. Il s’agit d’un framework permettant d’accompagner les "pen testers" offensifs dans la réalisation de tests complets et approfondis, en imitant des scénarios d'attaques qui menacent de nombreuses organisations dans le monde. Le logiciel peut se révéler particulièrement utile alors que 84 % des entreprises utilisent des containers ou des micro-services en production dont 78 % sont orchestrés par Kubernetes. L'outil permet de simuler une véritable attaque et donc d'appréhender comment l'organisation attaquée réagit face à cet événement et ainsi améliorer ce processus ce que ne peuvent faire des outils statiques d'analyse.

Un outil central

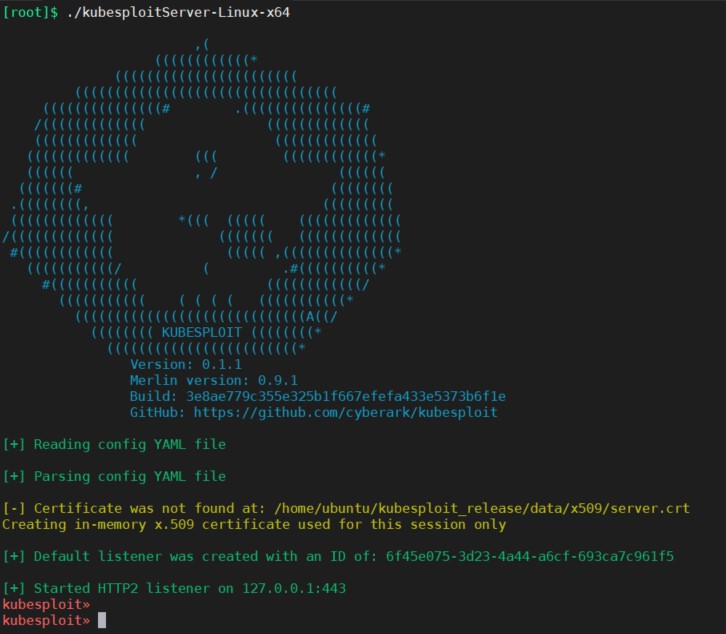

CyberArk avait déjà deux autres outils open source pour les environnements sous Kubernetes (KubiScan et Kubeletctl). L'idée fondatrice de Kubesploit est de fournir un framework qui centralise les différentes opérations. Ecrit en Go Lang au-dessus du projet Merlin, un agent et serveur de "command & control" HTTP/2 multi-plate-forme de post-incident. Merlin a été choisi car il permet d'ajouter des modules dynamiquement ce qui autorise des additions pertinentes sur les environnements Kubernetes. Un interpréteur Go a été ajouté dans l'agent (Yaegi) ce qui permet d'écrire à la volée des modules Go et de les lancer rapidement même si l'agent est en fonctionnement. Kubesploit comprend des kubelet attack, des petits modules qui simulent des attaques connues contre les environnements en containers. Un outil de sécurisation en trois étapes assure que l'utilisation du logiciel est légitime.

Un environnement de test a été mis en place sur Katacoda pour se familiariser avec le fonctionnement du logiciel. Une page GitHub a été éditée sur Kubesploit si vous souhaitez plus de détails.