L’externalisation est une pratique courante dans les entreprises, notamment en informatique. Pourtant, la cybersécurité reste un domaine à part : la survie même de l’entreprise en dépend. Tout l’art du RSSI est de trouver le bon équilibre entre compétences internes et externalisation.

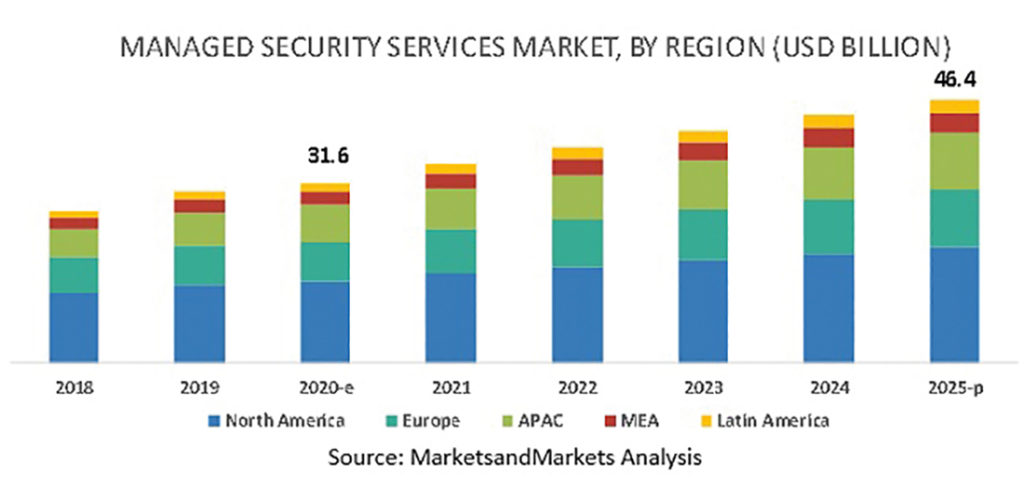

Avec un taux de croissance annuel attendu de 8 % sur la période 2020–2025, le Marché des services de sécurité managés (MSSP) représentera la bagatelle de 46,4 milliards de dollars dans 5 ans. L’externalisation du SOC est sans doute le service de sécurité managé le plus emblématique, mais, de facto, de nombreux aspects de la cybersécurité peuvent être confiés à un tiers, depuis la simple gestion de l’antivirus, le paramétrage des firewalls et, bien évidemment, le SOC.

Externaliser la cybersécurité d’une entreprise peut sembler risqué et pourtant dès les années 2000, toutes les entreprises ont externalisé un traitement qui semblait être à la fois critique et hautement confidentiel, celui du traitement des bulletins de paie! Pour bien des petites entreprises, la question de l’externalisation ne se pose pas vraiment. Celles-ci n’ont parfois pas de DSI et ne peuvent se permettre de créer un poste de RSSI. L’externalisation se pose alors comme le seul moyen d’avoir accès à des experts en cybersécurité. Positionné sur ce marché des PME de 15 à 500 personnes, Pérenne-IT est une ESN représentative des petits fournisseurs de services de sécurité pour les PME. Franck Bouvattier, dirigeant de l’ESN souligne : « Nous travaillons pour de petites entreprises qui n’ont pas d’équipe informatique et pour lesquelles nous assurons le conseil, les études, la mise en œuvre et l’exploitation, un rôle de DSI externalisée avec une importante connotation cybersécurité qui fait partie de notre ADN. Nous accompagnons ces PME dans un pilotage de leur sécurité au moyen de comités réguliers.»

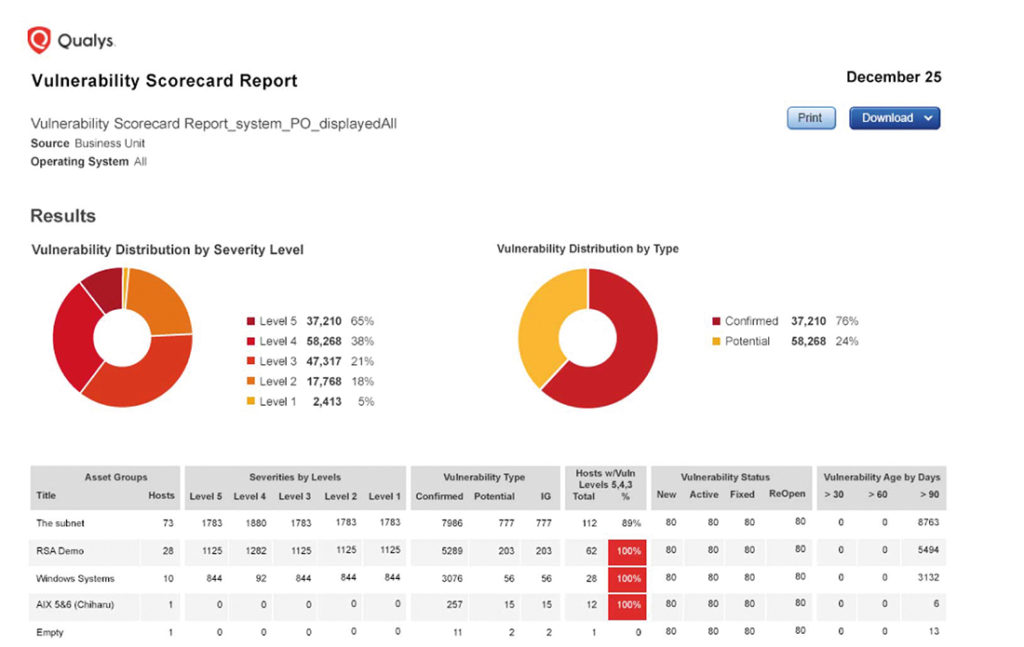

Ainsi le prestataire assure à distance la surveillance des événements de sécurité via un SIEM mutualisés, une surveillance DNS ainsi que mène des scans de vulnérabilité pour s’assurer que le système d’information de l’entreprise ne présente pas de faille béante. En outre, le prestataire assure des projets comme la mise en place d’un PSSI (Politique de sécurité des systèmes d’information), d’un PCA ou une charte de sécurité informatique. « Pour nos clients de taille un peu plus importante, nous jouons un rôle de RSSI en temps partagé. Nous étions initialement une société spécialisée en cybersécurité, mais nous avons évolué vers l’accompagnement dans le Cloud car nous avons considéré que le Cloud est un bon moyen d’améliorer la sécurité des PME, même si cela induit de mettre en place des nouvelles pratiques de sécurité.»

Ce marché atteindra alors 46,4 milliards de dollars. (Source : MarketsandMarkets, 2020)

Quels services externaliser en priorité ?

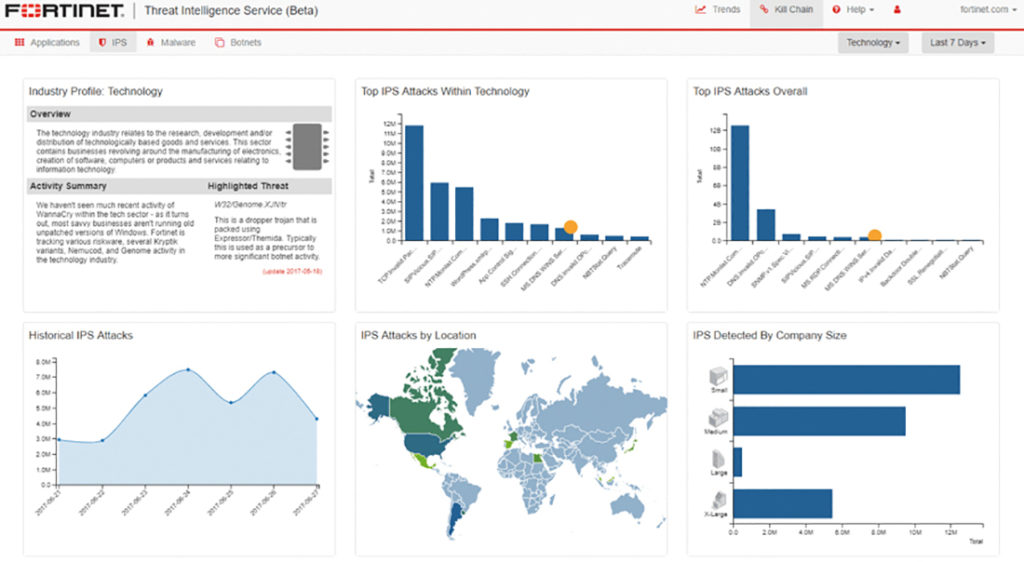

Pour les entreprises qui ont les ressources suffisantes pour disposer d’un ou plusieurs RSSI et de pouvoir dédier des personnes à la sécurité, vouloir maîtriser 100% de la sécurité reste une gageure. Dans certains cas, l’externalisation peut même s’avérer une solution plus efficiente. À moins d’être une grande banque dotée d’un gros service cyber, cela n’a pas tellement de sens de faire auditer la sécurité de l’informatique par l’équipe qui en assure la protection. De même, il est plus simple de se tourner vers un acteur spécialisé lorsque l’on veut faire des tests d’intrusion, bénéficier d’informations de Threat Intelligence, lancer une opération de Bug Bounty ou même faire appel à un CERT en catastrophe en cas d’attaque.

Pour Gérôme Billois, consultant partner chez Wavestone, l’externalisation de la sécurité a connu plusieurs vagues : « Il y a quelques années, les entreprises sous-traitaient essentiellement les actions de base de la sécurité au quotidien, comme l’ouverture de flux sur les firewalls, l’installation des logiciels de sécurité sur les PC, la gestion des demandes d’accès, sur un modèle classique d’externalisation IT. Cette façon d’externaliser les tâches les plus basiques connaît un certain regain d’intérêt dans les entreprises qui, crise du Covid oblige, cherchent à réduire leurs coûts avec des approches Nearshore ou Offshore d’actions de sécurité.» L’objectif de ces contrats d’externalisation est essentiellement de tailler dans les coûts et ne pas avoir à créer de nouveaux postes pour assurer ces tâches techniques considérées par les directions comme à faible valeur ajoutée. Cette approche d’externalisation finalement très classique pouvant être comparée aux projets d’externalisation de la maintenance du parc informatique ou support informatique. Néanmoins, cette démarche n’était pas sans risque car tous les acteurs qui proposaient ce type de prestations ne sont pas nécessairement très matures sur les sujets de cybersécurité et la qualité d’une prestation peut être très relative quand l’objectif est essentiellement d’abaisser les coûts.

Comme aime fréquemment le rappeler Alain Bouillé, le délégué général du Cesin (Club des experts de la sécurité de l’information et du numérique), on ne peut externaliser que les processus que l’on maîtrise déjà en interne, une consigne qu’applique à la lettre Sébastien Ruffier, RSSI des ministères sociaux : « Mon principe est que je ne délègue à un externe que ce que je maîtrise. Le pilotage reste entièrement à la main des internes et l’externe est là pour nous apporter de la force de frappe avec des moyens humains, et une disponibilité temporelle étendue. L’externalisation apporte ainsi une expertise sur les produits et évidemment une vue sur d’autres environnements d’autres clients. La mutualisation des IoC (indicateurs de compromission) permet ainsi d’anticiper les attaques. Les experts de niveau 3 sont pour moi des externes car il est difficile d’embaucher puis de garder motivés et opérationnels de tels profils. Il est plus simple de s’appuyer sur un pool d’experts externes « à la carte » que l’on va choisir en fonction des besoins, le profil peut facilement changer (reverse malware ou analyse de log de firewall ou de WAF.»

L’approche des entreprises vis-à-vis de cette externalisation a, elle-aussi, mûri. La tendance actuelle est d’externaliser les tâches de surveillance du SI. Il peut s’agir de la surveillance des postes clients, avec une myriade de MSSP et éditeurs qui proposent des services de surveillance basés sur une plate-forme EDR/XDR ou bien une surveillance plus globale du système d’information, les fameux CyberSOC. « La tendance à externaliser les services de surveillance est forte car il est difficile pour une entreprise d’atteindre une taille critique et maintenir seule un bon niveau de compétence », ajoute Gérôme Billois. « Il faut des personnes très qualifiées et maintenues en compétence sur les menaces. Il est actuellement très difficile pour les entreprises de recruter ces profils experts et pouvoir les conserver dans la durée.»

Un écosystème de MSSP désormais riche et plus mature

Face à cette demande forte des entreprises, l’écosystème français de prestataires de sécurité est particulièrement riche et s’est fortement industrialisé ces dernières années. L’Anssi a attribué son visa de sécurité à une cinquantaine de prestataires, d’Advens jusqu’à Wavestone, en passant par les géants du secteur que sont les Airbus Cybersécurité, Cap Gemini/ Sogeti ESEC, Orange Cyberdefense et Thales. Outre ces poids lourds de la cybersécurité à la française, il existe une myriade de petites ESN, des petits MSSP qui proposent leurs services aux PME qui n’ont parfois pas de DSI et encore moins les moyens de créer le moindre poste de RSSI.

À la question de savoir à quel service de sécurité peut-on externaliser le plus facilement, les RSSI n’ont pas de réponse uniforme. À chaque entreprise de décider ce qu’elle doit assurer en interne et ce qu’elle peut confier à un tiers. Néanmoins il y a quelques grands principes à suivre pour entreprendre une telle démarche. « Je pense qu’il ne faut pas déléguer la gestion opérationnelle et le management organisationnel au même sous-traitant», explique Thierry Berte, RSSI de transition. « La meilleure organisation ne sera pas forcément la même pour toutes les entreprises, cela dépendra de différents facteurs comme la taille, les ressources humaines et financières allouées, la gouvernance en place, les contraintes juridiques ou réglementaires spécifiques, ou encore de l’investissement de la direction.»

Si chaque DOSI gère le recours à l’externalisation en fonction de sa propre culture d’entreprise, des ressources humaines sur lesquelles elle peut compter en interne, un consensus s’est instauré chez les responsables de la sécurité : le besoin de bien séparer les équipes qui assurent la sécurité de l’entreprise de celles qui vont la contrôler. Frédéric Chauvat, DSI de transition, rappelle ce grand principe : « Pour moi, il n’y a pas de services à garder en interne plus que d’autres. L’important est de s’assurer que l’ensemble des éléments de sécurité ait un responsable et un contrôleur qui ne soient pas dans la même société.» L’ancien DOSI de CDiscount ajoute : « Prenons un cas simple où le bon sens doit prédominer : trop souvent, on voit des catastrophes qui entraînent la perte de données suite à des back-up mal maitrisés. Pour moi, il est nécessaire de faire un audit des procédures une fois par an et de faire valider par un prestataire externe la restauration des données critiques trois fois par an. Cela implique un suivi de la procédure de restauration et pas simplement de vérifier que les données sont bien présentes dans les temps impartis.»

Où placer le curseur entre ressources internes et MSSP ?

Si le besoin en ressources spécialisés en cybersécurité est criant de la part des entreprises et que l’offre répond présent, reste au DOSI de fixer le curseur et définir quelle part d’externalisation il doit viser pour conserver un contrôle de la sécurité. Selon Thierry Berte, le niveau d’externalisation doit dépendre de la maturité de l’entreprise vis-à-vis de la cybersécurité. « L’externalisation de tâches de sécurité demande un certain niveau de maturité de la part de l’entreprise et ne dispense pas d’une organisation dédiée à la sécurité. Sous-traiter un SOC me semble particulièrement intéressant en permettant la mutualisation de ressources aux compétences pointues, et une extension du service sur des heures non ouvrables, par exemple.»

Selon Benjamin Leroux, directeur marketing d’Advens, c’est à chaque organisation de placer le curseur selon sa maturité, ses obligations réglementaires et aussi sa culture d’entreprise. « Il est difficile pour les entreprises de réunir, maintenir et entretenir les compétences, les platesformes et les processus nécessaires à une sécurité efficace et adaptée à l’ère du temps et les entreprises totalement opposées à l’externalisation sont de plus en plus rares. Le 100% externalisé est possible – en appliquant un des principes de base d’une externalisation réussie : le bon cadrage juridique et contractuel, cependant je ne suis pas sûr que cela soit souhaitable. Il est nécessaire que la Cybersécurité soit incarnée au sein de l’organisation et que son pilote siège dans les bonnes instances avec les autres managers de l’organisation.»

La présence en interne d’un ou une RSSI qui connaît bien son entreprise et les spécificités de son activité reste et restera nécessaire car de nombreuses problématiques se traitent avant tout par le dialogue et par l’humain. « Les discussions informelles sont une mine d’or : un nouveau projet qu’il faudra sécuriser, une difficulté dans l’application de la politique de sécurité, une crainte sur un incident ou un comportement douteux. Tous ces “ signaux faibles” sont très importants et il est souvent plus simple pour un employé interne de les capter.»

Entre une approche zéro externalisation et une sécurité externalisée à 100% aussi hypothétiques l’une que l’autre, où l’entreprise doit-elle positionner le curseur? Sur cette question, les experts sont divisés mais tous partagent un même avis : tout dépend de l’entreprise et son contexte. « Sur certains périmètres, les taux d’externalisation des équipes sécurité sont parfois de l’ordre de 20% d’internes pour 80% de personnels externes », souligne Gérôme Billois. « Un tel taux d’externalisation pose une vraie problématique sur la capacité de l’entreprise à gérer une équipe sur la durée alors que les prestataires vont changer régulièrement, avec, à chaque fois de la perte de compétence et de connaissance du SI et d’un historique métier.» L’expert estime qu’un ratio compris entre 40 et 60% d’externalisation est certainement plus raisonnable que ce 80/20.

Pour Frédéric Chauvat, DSI de transition, ce taux peut varier en fonction du métier de l’entreprise, mais aussi de son taux de croissance : « Dans les sociétés à forte croissance l’agilité et la réactivité demande à avoir les équipes en interne, jusqu’à 80%, les contrôles étant réalisé en externe, soit 20% des ressources. Lorsque l’entreprise est plus assagie et plus grosse, il est important de garder une équipe maîtrisant les bases pour diriger les prestataires, effectuer les contrôles et certaines tâches “urgentes” comme débloquer le mot de passe du dirigeant, dans ce cas la proportion peut être inversée.»

De l’importance d’une gestion de contrats «solide»

Quel que soit le niveau d’externalisation voulu par le management, le point clé dans la réussite de cette externalisation va passer par une bonne gestion des contrats passés avec les prestataires choisis par l’entreprise. Sébastien Ruffier souligne que de plus en plus « de pans de notre SI sont externalisés – IaaS, SaaS… – et seul le contrat nous permet de maîtriser la sécurité transférée à un tiers. Le Plan d’assurance sécurité devient notre seule arme. Il est nécessaire de sortir de notre zone de confiance, l’expertise SSI, et devoir nous renforcer sur le plan juridique.» Le RSSI souligne que ce transfert de responsabilité de la sécurité de l’entreprise vers son prestataire ne peut être que oral et basé sur les promesses d’un commercial. Les contrats doivent être rédigés de manière extrêmement précise, inclure tous les points de mesure attendus, les modes de collecte… « Le pilotage du prestataire dépendra de la qualité du contrat », ajoute Sébastien Ruffier. Alors que les entreprises multiplient ces contrats d’externalisation, le danger est de transformer le poste de RSSI en un super gestionnaire de contrats qui n’aurait plus à mettre les mains dans le cambouis et finalement plus véritablement besoin d’avoir une expertise technique en cybersécurité, l’essentiel de son temps étant consacré à suivre des tableaux de bord de suivi de la performance de ses prestataires.

Une évolution contre laquelle Gérôme Billois s’insurge : « Il ne faut absolument pas faire du RSSI un simple gestionnaire de contrats, car il risque de perdre l’essence même de ce que doit être le RSSI, c’est-à-dire être très réactif et proactif vis-à-vis des menaces et des contraintes métier de son entreprise. Son rôle doit s’inscrire dans la durée afin de faire le lien entre les enjeux de son entreprise et les prestataires à qui il fait appel, raison pour laquelle il doit avoir une base technique et de management forte pour orienter ces prestataires dans la bonne direction.»

Si l’externalisation même très partielle est désormais incontournable pour sécuriser efficacement un système d’information, encore faudra-t-il que les managers sachent jusqu’où aller dans cette démarche pour garder le contrôle de la sécurité de leur entreprise.

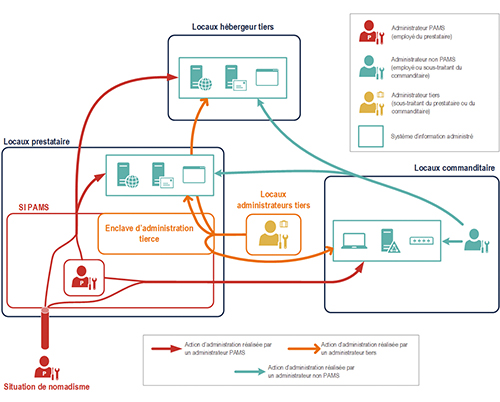

PAMS, le tout nouveau référentiel de l’Anssi pour l’externalisation

Après de nombreux mois d’attente, l’Anssi a enfin publié la version 1.0 de son référentiel d’exigences concernant les PAMS, les Prestataires d’administration et de maintenance sécurisées dans le langage de l’agence. Ce document vise à définir l’ensemble des mesures que doivent prendre les infogérants et prestataires de tous poils qui doivent intervenir sur le SI de l’entreprise. On l’a vu jusque récemment, ces prestataires ou les outils d’accès distants qu’ils utilisent constituent une vraie menace pour la sécurité des données de l’entreprise. Le PAMS constituera un gage de sérieux pour l’entreprise qui veut sélectionner un infogérant. Le référentiel dresse une impressionnante liste d’exigences à respecter par le prestataire notamment pour le maintien en condition de sécurité des ressources IT de l’entreprise. Comme à son habitude le texte élaboré par l’Anssi n’impose pas explicitement telle ou telle technologie, mais se montre suffisamment précise pour guider les architectes de sécurité dans leurs choix.

Benjamin Leroux, directeur marketing d’Advens

« Notre premier conseil vis-à-vis de l’externalisation, c’est d’oser! Toutes les conditions sont aujourd’hui réunies pour réussir un projet d’externalisation : sécurité des prestataires, engagements contractuels, respect des SLA, etc. Lorsqu’on souhaite se lancer il est très important de définir ce dont on a besoin et le type de partenaire sur lequel on souhaitera s’appuyer. Le périmètre doit être pensé avec soin. Très souvent les organisations abordent l’externalisation par un angle technique ou technologique. Et face à une prestation de gestion d’une brique technique, ils sont déçus du peu de valeur ajoutée. Leur besoin était en fait d’externaliser un processus de sécurité, comme la détection d’incident ou la gestion des vulnérabilités. Et non pas de gérer la techno sous-jacente. La définition du service attendu est donc clé. L’autre conseil porte sur le choix du partenaire. Une externalisation sera réussie si les équipes travaillent bien ensemble. Les interfaces entre l’organisation cliente et le prestataire sont clés. Il faut travailler en confiance, dans un esprit de collaboration positive, avec le bon niveau de proximité et d’accompagnement. »

Sébastien Ruffier, chef mission confiance numérique et responsable sécurité numérique à la direction du numérique des ministères sociaux

« Je suis convaincu que la sécurité est un équilibre entre un savoir-faire interne et une force de frappe externe. Pour espérer opérer un SOC en 24/7, les moyens humains qui sont nécessaires sont totalement hors budget pour la plupart des entreprises. Donc je préfère mutualiser ces experts sur des tâches telles que la levée de doute sur les alertes antivirales, ou la réalisation du MaLOp afin de proposer des blocages adéquats sur les composants du SI (proxy, antispam, antimalware…). Pour autant, une externalisation complète de la sécurité n’est pas envisageable, car nous perdrions la maîtrise de notre système d’information et les événements de sécurité qui doivent être contextualisés pour adapter les mesures. De même, les infrastructures de mesure, collecte et analyse doivent rester au sein de l’entreprise afin de conserver, à chaque renouvellement de marché, l’outillage et le savoir. Ainsi, aucune information n’est mutualisée avec d’autres clients. En revanche, nous perdons l’avantage de la mutualisation des composants, des règles de détection. »

Thierry Berte, DSI et RSSI de transition, fondateur de DigiKairos

« Certains décideurs, souvent de bonne foi, se cachent derrière l’achat d’outils qui promettent la sécurité, d’autres derrière la sous-traitance qui promet la même chose, sans pour autant garantir par un engagement fort cette sécurité. La sécurité du système d’information est de la responsabilité de l’entreprise. Un incident de sécurité peut avoir des conséquences dramatiques. De fait, le sous-traitant doit s’engager très fortement, pas uniquement au travers d’un discours marketing, pour rassurer le prospect. La vigilance et la rigueur s’imposent, l’organisation interne et le pilotage des sous-traitants sont des évidences qu’il est nécessaire de rappeler régulièrement. Cela dit, l’entreprise doit être rigoureuse pour ce qui concerne le périmètre confié. Une approche itérative permettant de s’approprier les procédures, d’étendre le périmètre progressivement et de faire coïncider l’organisation du client et celle du fournisseur me semble judicieuse. »

Frédéric Chauvat, DSI et CTO de transition

« À chaque taille d’entreprise une organisation adaptée qui lui permettra de conserver la fiabilité et son agilité. Il est évident qu’une PME de 100 personnes et un groupe de 10000 salariés ne partageront pas la même vision vis-à-vis de l’externalisation, essentiellement parce que les moyens ne sont pas les mêmes. Cependant, en cybersécurité tout repose sur l’homme et la capacité de l’entreprise à mobiliser des compétences en cas de crise, que celles-ci soient internes ou externes. Cela implique que la connaissance soit partagée. Il est donc primordial que la documentation soit maîtrisée et donc managée en interne, la “souveraineté” de l’entreprise en dépend. Si cette règle est un fondement de la sécurité du système d’information, elle doit être accompagnée par un partage des rôles internes/externes. Si l’entreprise maîtrise la configuration de ses Firewalls au jour le jour, les tests de sécurité doivent être supervisés par un prestataire extérieur. »

Franck Bouvattier, dirigeant de Pérenne’IT

« Les entreprises qui ont de grosses équipes informatiques sont tout à fait capables de mener un audit de sécurité, rechercher leurs failles de sécurité et de leurs vulnérabilités, mais sur ce plan, rien ne remplace le regard extérieur et pas seulement pour des raisons d’expertises. Ainsi, parfois, le recours à un cabinet extérieur va avoir beaucoup plus de poids auprès d’une direction générale qu’une étude menée par l’équipe interne. Mis à part quelques grandes entreprises, les entreprises ne peuvent être en pointe sur tous les aspects de la cybersécurité et elles ont besoin d’assistance sur certains aspects de la cybersécurité. Si les entreprises n’iront pas nécessairement vers une externalisation complète de leur sécurité, celles-ci font le choix de plus en plus fréquent d’externaliser leur système d’information dans le Cloud et, de facto, elles externalisent aussi la sécurité à cette occasion.»

Gérôme Billois, partner spécialisé en cybersécurité et digital trust chez Wavestone

« Les entreprises mènent actuellement beaucoup de projets d’externalisation de la surveillance de leur système d’information, notamment de la détection et du suivi d’incidents de sécurité. Le Cyber SOC a été le service le plus emblématique de cette externalisation, mais on voit qu’aujourd’hui cette externalisation évolue aussi. Alors que les entreprises avaient tendance à vouloir externaliser l’ensemble du SOC, donc à la fois le volet technique avec les outils de collecte des journaux, la plate-forme de centralisation des événements et recherche de corrélation et bien évidemment les analystes de niveaux 1, 2 et 3 qui assurent le traitement de ces événements. Le problème de cette externalisation, c’est qu’il s’agit de surveiller un système d’information qui est amené à vivre et évoluer en permanence. Nouvelles applications, périmètre de l’organisation qui peut varier au rythme des fusion/acquisition, nouvelles activités, il faut avoir quelqu’un qui va faire le lien entre ces évolutions du système d’information et les prestataires de détection, sinon la qualité de la surveillance va se dégrader mois après mois. C’est la raison pour laquelle une approche plus hybride est en train de s’imposer, avec des équipes internes qui sont chargées de la surveillance et de la détection et qui s’assurent que le puits de log internalisé reste cohérent par rapport aux évolutions du système d’information. À côté de cela, le prestataire va apporter des ressources humaines additionnelles pour assurer la surveillance de niveaux 1, 2 et parfois 3. Il fera évoluer son outillage de surveillance en fonction des évolutions métier. »